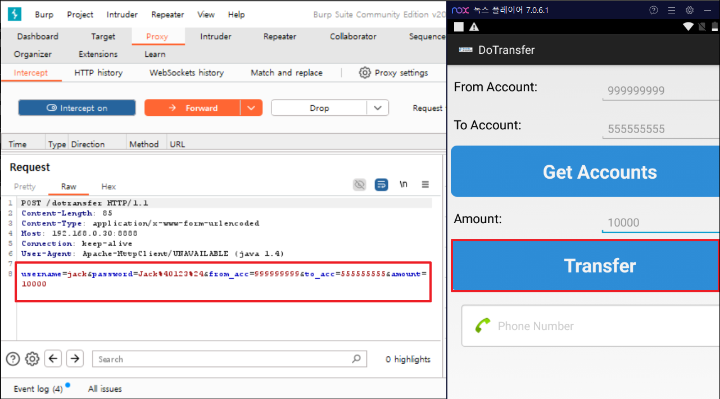

1. 통신 과정 파라미터 조작을 통한 인증 우회

○ 클라이언트와 서버가 통신할 때 중간에 패킷을 가로채서 파라미터를 변조하는 취약점

○ 정상적인 요청 값을 공격자가 변조하여 정보 유출 등의 피해가 발생

○ 또한, 파라미터 조작을 통해 인증 우회도 가능

2. 통신 과정 암호화 여부 확인

3. 대응방안

○ 파라미터 값을 암호화하여 조작 불가능하도록 해야 함

○ 세션 값 검증을 통해 다른 사용자 계정에 대한 조작이 불가능하도록 해야 함

○ 파라미터 조작을 통한 입력 값에 대한 유효성 검증은 서버에서 검증하도록 해야 함

○ 비밀번호 변경 기능을 사용할 때 아이디로만 인증하는 것이 아닌, 이전 비밀번호도 포함해 인증하도록 강화

○ 또한, 비밀번호 변경 시 통신은 HTTP가 아닌 HTTPS로 통신하도록 암호화 적용 필수

'프로젝트 > AOS 모바일 앱 모의해킹' 카테고리의 다른 글

| 7. 취약한 콘텐츠 프로바이더 접근 (2) | 2024.12.25 |

|---|---|

| 6. 취약한 인증 매커니즘 액티비티 노출 취약점 (0) | 2024.12.24 |

| 4. 취약한 로깅 메커니즘 (2) | 2024.12.19 |

| 3. 앱 내부/외부 저장소 취약점 진단 (0) | 2024.12.17 |

| 2. 하드 코딩 된 중요 정보 (1) | 2024.12.11 |